Cuidado con este nuevo malware norcoreano para macOS que se hace pasar por una videollamada de una popular app

Una nueva investigación de seguridad expone el funcionamiento de un malware de origen norcoreano, opera mediante Telegram y el envío de un correo electrónico falso de Zoom, así es como funciona "NimDoor"

De acuerdo a una investigación publicada por los expertos en seguridad informática, SentinelLabs, un nuevo malware ha salido a la luz por parte de hackers norcoreanos y ha dado de qué hablar por ser más sofisticado que cualquier intento de malware común. La amenaza combina C++, Nim y AppleScript para poder mantenerse activo en los sistemas que se comprometen. Lo peor es que está atentando contra una industria grande como las criptomonedas y funciona mediante el uso de invitaciones de videollamadas falsas.

"NimDoor", el malware creado por norcoreanos que invade mediante el uso de Zoom

La investigación indica que el ataque va dirigido a empresas relacionadas con criptomonedas, caso concreto de Web3 y Crypto. Utilizan "binarios compilados" de Nim y los ataques son múltiples. En macOS, atentan mediante una "técnica de inyección de procesos y comunicaciones remotas a través de WSS". Continúan el ataque y logran mantenerlo mediante AppleScripts, les ayuda a tener acceso inicial y se consolidan de tal forma de funcionar como una puerta trasera. Filtran credenciales de Keychain, los datos del navegador y hasta pueden robar las bases de datos de usuarios de Telegram.

¿Cómo funciona realmente? La víctima es contactada mediante Telegram, que se hace pasar por un contacto agregado. Se programa una videollamada y se envía el enlace (vulnerado y falso) mediante un correo electrónico que simula ser una "actualización falsa del SDK de Zoom". Lo que estos atacantes norcoreanos están realizando por dentro es ocultar la función con más de 10.000 líneas de espacio en blanco.

Parte del inicio del malware con Zoom como ancla de entrada

Al momento de que el malware logra infiltrarse después de que el usuario abre el supuesto SDK, comienza la ejecución junto a una conexión cifrada con un servidor que toma el control. Es tan poderoso que tiene un respaldo que en caso de que el sistema infectado se reinicie o finalice el malware pueda reinstalarse. Puedes ver el informe detallado de su funcionamiento aquí.

Un malware poderoso, una forma simple de protegerte

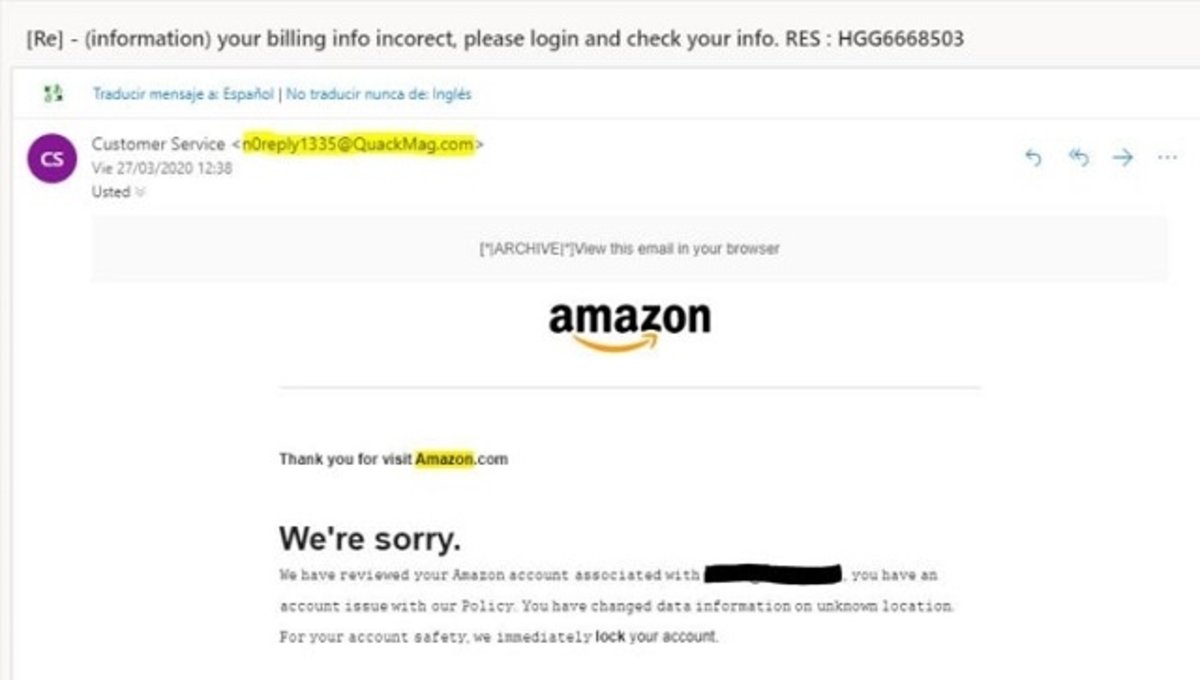

Tal cual hemos visto varios casos de malware en iPadizate, existe una solución pacífica y efectiva para evitar caer en ello. Recuerda que todo sucede a través del intento conocido de phishing, un correo falso que evidencia ser real y que te invita a hacer clic en enlaces desconocidos. Antes de abrir un correo, asegúrate que este tenga relación con un remitente frecuente o que estés familiarizado en cuanto al recibo de correos. Si crees que se trata de un correo spam, envíalo a la carpeta correspondiente y luego elimínalo.

Intento de phishing utilizando Amazon como escudo

Si has abierto un correo que piensas que puede ser una estafa o intento de phishing, basta con leer el nombre del remitente con el nombre del correo más el dominio para detectar, de primera instancia, si se trata o no de un fraude. Lo más importante es no hacer clic en ningún enlace. Tenlo en cuenta para la próxima vez que abras tu correo electrónico.

Puedes seguir a iPadizate en Facebook, WhatsApp, Twitter (X) o consultar nuestro canal de Telegram para estar al día con las últimas noticias de tecnología.